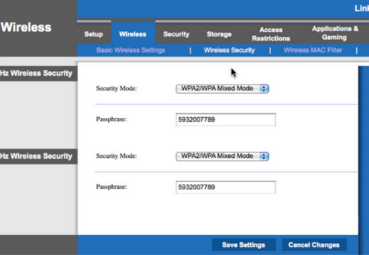

【導讀】在全球家庭 Wi-Fi 網(wǎng)絡中普遍被使用的 WPA2 加密協(xié)議,發(fā)展至今已經(jīng)差不多有 13 年了,一直是被建議選用加密的首選,不過,現(xiàn)在這個加密協(xié)議已經(jīng)由專家宣布可能被破解了,這意味著只要在你家中的 Wi-Fi 覆蓋范圍內(nèi)所傳輸?shù)馁Y料,都有可能被破解。

有安全研究人員發(fā)布他們在 WPA2 加密協(xié)議上發(fā)現(xiàn)了多起漏洞,并且透過這些漏洞的組合,他們發(fā)布了一個概念驗證攻擊 KRACK(代表 Key Reinstallation Attacks),并在 Github 設立了一個 入口 ,并建立了一個網(wǎng)站 krackattacks.com ,但目前這些尚未正式公開和上線。

WPA2 加密協(xié)議在 Wi-Fi 網(wǎng)絡中的作用,是讓資料封包在無線網(wǎng)絡傳送的時候,透過加密讓其他人就算是攔截了封包,因為無法解密也無法解析讀到里面的資料。因此,如果 WPA2 加密協(xié)議真的被破解的話,這就表示任何人只要在你的 Wi-Fi 覆蓋范圍,都可以知道你現(xiàn)在在網(wǎng)絡上進行的活動,甚至是你與其他人 LINE、FB 上傳的訊息,你在網(wǎng)站上輸入了什么內(nèi)容。

美國國土安全部(Department of Homeland Security)旗下的美國電腦緊急應變小組(US-CERT)表示:

我們近期發(fā)現(xiàn)了多項 WPA2 安全認證的關鍵管理漏洞,KRACK 的影響內(nèi)容包含解密、封包重送、TCP 連結(jié)綁架、HTTP 內(nèi)容注入等等。值得注意的地方是,由于這是一起安全協(xié)議等級的事件,大部分的安全標準都將有可能被影響。CERT/CC 以及研究人員 KU Leuven 將會在今天稍晚推出 KRACK 事件的詳細內(nèi)容。

如果 KRACK 的安全漏洞確實存在的話,現(xiàn)行的安全標準無法馬上更新,有些甚至可能根本不會更新,因此,這次發(fā)現(xiàn)的漏洞的潛在風險可能非常大。

不過,由于有心人士可以讀取的是透過 WPA2 加密的內(nèi)容,如果你使用的通訊工具或是其它軟件也有加密功能的話,還是可以確保資料的安全。比方說 LINE 在傳訊的時候,也有進階的加密模式,在這種情況下,黑客就算解開了 WPA2 的加密,依然無法讀取你的內(nèi)容。

目前對于 KRACK 的資訊還不夠,因此,還無法確定 Wi-Fi 網(wǎng)絡被綁架或竊聽的容易度,不過晚點 krackattacks.com 的研究人員應該就會提出更多相關內(nèi)容,而正式的內(nèi)容介紹則會在 11 月 1 日時于達拉斯舉辦的論壇議程: 《Key Reinstallation Attacks: Forcing Nonce Reuse in WPA2) 上公開。